kintone APIは認証とレコード操作の基本だけを見るとシンプルですが、本番反映で困るのは件数増加、権限不足、例外処理の設計不足です。

AIzen株式会社では、外部システム連携の支援で、まず取得件数と認証方式の前提を揃えることが、手戻りを減らす最短ルートだと考えています。

この記事では、kintone REST APIの基本実装だけでなく、実務で起こりやすい注意点と運用設計まで含めて整理します。

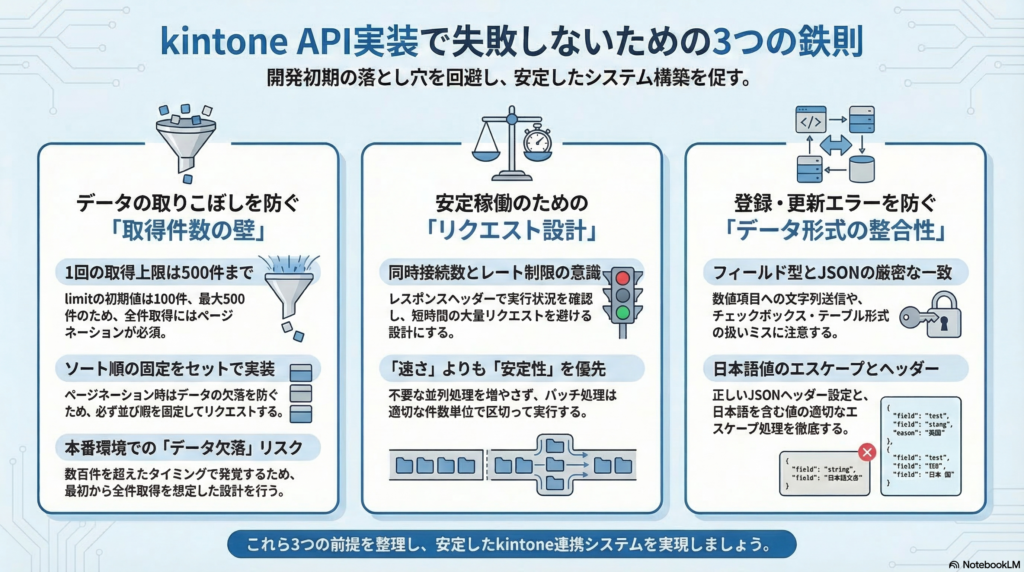

kintone API実装で最初に押さえたい3つのつまずきポイント

kintone APIは書き始める前の前提整理で完成度が変わります。特に取得件数、リクエスト制御、データ形式の三つは、実装初期に理解しておく方が安全です。

500件までしか取得できない理由とページネーションの考え方

複数レコード取得APIでは、`limit` の初期値は100件で、一度に取得できる上限は500件です。つまり、何も考えずに実装すると、開発初期の少量データでは問題なく見えても、本番で件数が増えた瞬間に取りこぼしが起こります。

ここで重要なのは、APIが全件取得を自動でやってくれるわけではないという点です。件数が増える前提なら、最初からページネーションを実装し、並び順も固定しておく必要があります。実際の連携では、数百件までは正常に見えても、一定件数を超えたタイミングで欠落が見つかるケースが多く、公開後の発覚は調査工数を大きく増やします。

レート制限を踏まえた安全なリクエスト設計

kintone REST APIでは同時接続数の上限があり、レスポンスヘッダーから実行状況を確認できます。そのため、短時間に大量リクエストを投げる実装は避けた方が安全です。特に一括処理や定期連携では、開発環境で軽く見えても、本番では利用者操作と重なって負荷が上がりやすくなります。

安全な設計では、必要なフィールドだけ取得し、不要な並列処理を増やさず、バッチ処理は件数単位で区切ることが基本です。外部システム連携では「速く取る」ことより、「安定して取り続ける」ことの方が重要です。処理時間を多少延ばしても、再現性と安定性を優先した方が運用しやすくなります。

文字コードとJSON形式で起きやすい実装ミス

kintone REST APIのやり取りはJSON形式が基本です。ここでよく起きるのが、ヘッダー設定漏れ、文字列と数値の混同、チェックボックスやテーブル形式の扱いミスです。認証が通っていても、登録や更新で失敗する原因の多くはこのあたりにあります。

特に外部システム側が持っているデータ型と、kintoneのフィールド型が一致していないと、処理は安定しません。数値項目に文字列を送る、複数選択の形式を誤る、日本語を含む値のエスケープ処理を誤るといった問題は、正常系テストだけでは見えにくいです。APIが通ることと、業務データが正しい形式で更新されることは別物として考える必要があります。

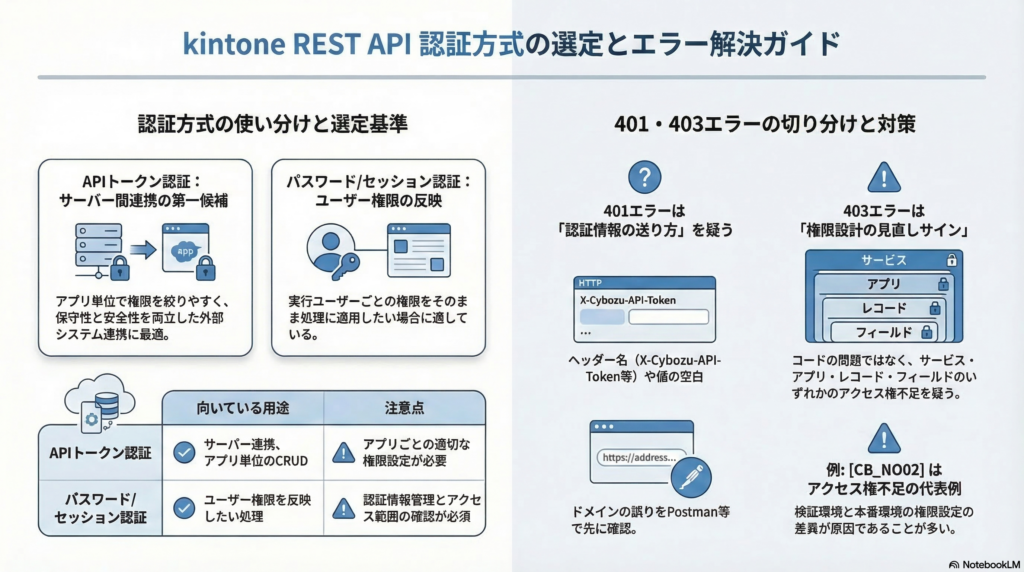

kintone REST APIの認証方法と401・403エラーの切り分け方

認証方式の選択は、保守性と障害時の切り分けに直結します。さらに、401と403を分けて考えるだけでも、原因特定のスピードはかなり変わります。

APIトークン認証とパスワード認証の使い分け

外部システムから特定アプリへレコード操作を行うなら、まずAPIトークン認証を第一候補に考えるのが自然です。アプリ単位で権限を絞りやすく、サーバー間連携でも扱いやすいためです。ヘッダーにはX-Cybozu-API-Tokenを設定します。

一方で、ユーザーごとの権限をそのまま反映したい処理では、パスワード認証やセッション認証の方が適する場合があります。重要なのは、実装のしやすさだけで認証方式を決めないことです。どの権限でデータを見るべきか、将来どこまで権限設計を変更する可能性があるかを先に考えた方が、公開後の運用が安定します。

| 認証方式 | 向いている用途 | 注意点 |

| APIトークン認証 | サーバー連携、アプリ単位のCRUD | アプリごとの権限設定が必要 |

| パスワード/セッション認証 | ユーザー権限を反映したい処理 | 認証情報管理とアクセス範囲の確認が必要 |

401 Unauthorizedが出るときに確認するポイント

401系エラーが出たときは、まず認証情報の送り方を疑うべきです。URLやJSON本体より先に、ヘッダー名、トークン値、認証方式の整合性を見る方が近道です。実務では、アプリケーションコードに組み込んだ状態だと原因が見えにくくなるため、先にPostmanやcurlで一件取得を通しておくと切り分けが楽になります。

ここで確認したいのは、認証ヘッダー名が正しいか、値に余計な空白や改行が入っていないか、利用しているドメインやエンドポイントを間違えていないかです。単純な見落としに見えても、本番公開前の段階では意外と多く、ここを早めに確認するだけで調査時間をかなり減らせます。

403[CB_NO02]が出るときに確認する権限設定

403[CB_NO02]が出る場合は、認証自体は通っていても、アクセス権が不足している可能性が高いです。kintoneでは、サービス利用権限、アプリ権限、レコード権限、フィールド権限など、複数の制御が重なっているため、コード側の問題と決めつけると遠回りになります。

確認すべきなのは、そのユーザーにkintone利用権限があるか、対象アプリで必要な操作権限が付いているか、レコードやフィールドのアクセス制限に引っかかっていないかです。特に検証環境では見えていたデータが、本番の権限設定で見えなくなることはよくあります。403は「コードの問題」ではなく、「権限設計の見直しサイン」と考える方が実務では有効です。

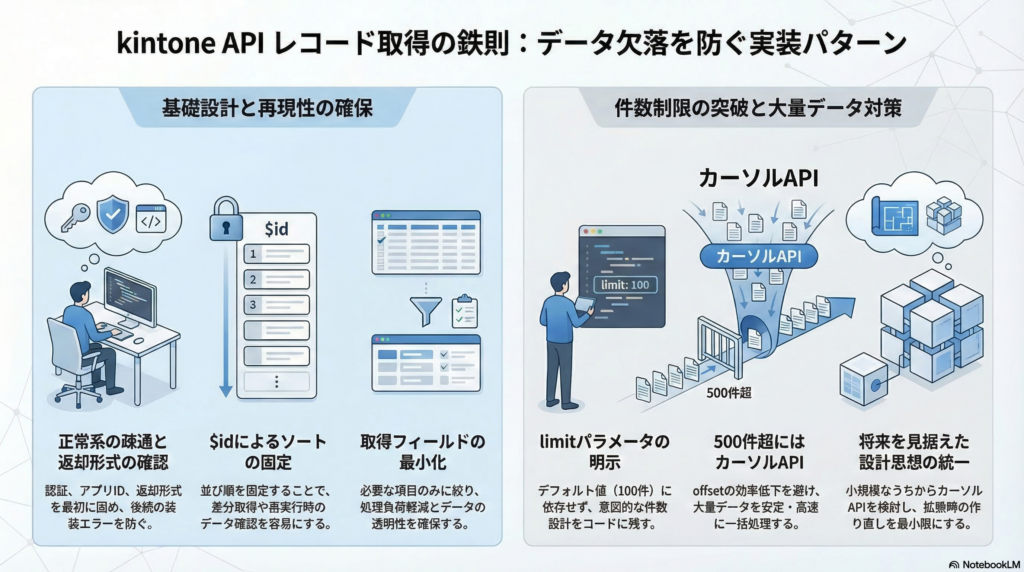

kintone APIでレコードを取得する実装パターン

取得処理は連携の土台です。ここを曖昧に作ると、更新や削除より前に、データ欠落や取得漏れが起きます。

1件取得・複数件取得の基本リクエスト

最初にやるべきなのは、一件取得と複数件取得の正常系を確実に通すことです。認証が通るか、想定アプリを見ているか、返却形式が理解できているかを確認したうえで、次の実装へ進みます。

複数件取得では、件数だけでなく、並び順や検索条件も設計対象です。$idで順番を固定しておくと、差分取得や再実行時の確認がしやすくなります。取得処理は「取れたら終わり」ではなく、「再現性のある取り方になっているか」が重要です。

limitパラメータの基本とデフォルト100件・最大500件の仕様

limitは必ず明示した方が安全です。デフォルト値に依存すると、後から読んだ人が件数設計を誤解しやすくなります。特に運用引き継ぎや障害調査の場面では、「なぜこの件数で取得しているのか」がコードから読める状態にしておくべきです。

また、取得対象フィールドを必要最小限に絞ることも重要です。なんとなく全項目を返す実装にすると、処理が重くなりやすく、後からどのデータが本当に必要なのかも見えにくくなります。小さな連携でも、最初から整理された取得パターンで書いておく方が、将来の拡張に耐えます。

500件超を扱うときにカーソルAPIが必要になるケース

大量データを安定して扱うなら、通常の複数レコード取得だけでなく、カーソルAPIの利用も検討すべきです。件数が増えるほど、offsetを増やす実装は効率が落ちやすく、バッチ連携では特に差が出ます。

毎回数千件規模のデータを取得する、順番を保ったまま安定して一括処理したい、定期連携で大量件数を扱うといった場面では、早い段階でカーソルAPIを候補に入れておく方が安全です。小規模データのときから設計思想を揃えておくと、後からの作り直しを減らせます。

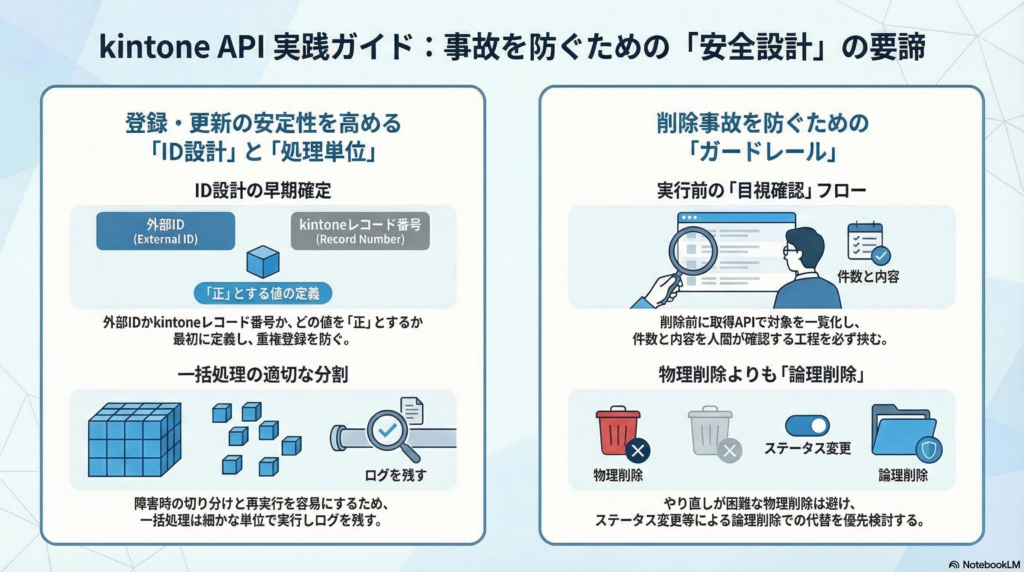

kintone APIでレコードを登録・更新・削除する方法

CRUDの中でも、登録は比較的通しやすく、更新と削除は事故の影響が大きくなります。ここでは、本番運用を前提にした考え方を整理します。

1件追加と更新の基本パターン

登録では、まず一件追加を通し、その後に更新処理へ進むのが基本です。更新はレコードID指定でもできますが、業務上のキーを使って更新したい場面もあります。ここで重要なのは、どの値を正とするかを最初に決めることです。

外部システム側のIDを使うのか、kintone側のレコード番号を使うのかが曖昧だと、重複登録や誤更新が起きやすくなります。見た目上は正常に更新されていても、長く運用するとデータの突合が崩れることがあるため、ID設計は早い段階で固めるべきです。

複数レコードを一括処理するときの注意点

複数レコード更新APIでは、一度に扱える件数に上限があります。さらに、一括処理は失敗時の影響範囲が広いため、細かい単位で分割し、どこまで成功したかが分かる形にする方が安全です。

便利だからといって追加、更新、削除を一度に詰め込みすぎると、障害時の切り分けが難しくなります。実務では、一括処理の速さよりも、再実行しやすい粒度でログを残しておくことの方が価値があります。処理単位を細かくすることは、障害対応を軽くする設計でもあります。

削除処理で失敗しやすいポイント

削除はやり直しが難しいため、対象選定ミスが最も危険です。取得条件が正しいつもりでも、クエリの解釈違いで想定外のレコードまで含まれることがあります。検証環境では問題が出なくても、本番データでは条件の幅が変わるケースもあります。

そのため、削除処理では、まず取得APIで対象を一覧化し、件数と内容を人が確認する流れを入れるべきです。論理削除で代替できるなら、物理削除を避けるという判断も有効です。削除は「実行できるか」ではなく、「誤操作に耐えられるか」で評価した方が安全です。

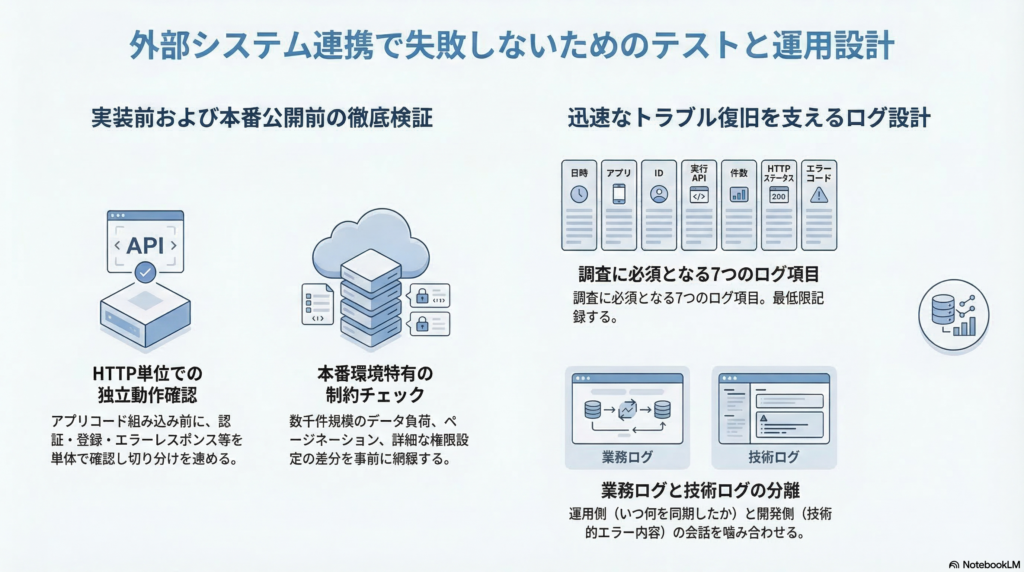

外部システム連携で失敗しないためのテストと運用設計

API実装は、正常系が通った時点で完了ではありません。連携が止まったときに、どこから見直せるかまで設計しておくことが重要です。

Postmanやcurlで事前に確認しておくべき項目

アプリケーションコードへ組み込む前に、HTTP単位で動作を確認しておくと切り分けが圧倒的に速くなります。認証、取得、登録、日本語や記号を含むデータ、エラー時のレスポンスまでは、少なくとも独立して確認しておきたいところです。

こうしておくと、問題が起きたときに「API仕様の理解不足なのか」「実装コード側の問題なのか」を早く分けられます。特に開発チームが複数人いる場合、HTTPレベルの確認結果を共有しておくと、共通認識がずれにくくなります。

本番前に確認したい権限・件数・例外処理

本番前には、正常系だけでなく、実運用に近い件数と例外系を必ず確認すべきです。開発環境では数件しかなくても、本番では数百件、数千件になることがあります。その時点で初めてページネーション不足や負荷の問題が見えることは少なくありません。

また、権限まわりも本番環境で差が出やすい部分です。アプリ権限、フィールド権限、利用ユーザー、連携先システム側の権限まで含めて確認しておくと、公開後のトラブルをかなり減らせます。

エラー発生時に原因を特定しやすくするログ設計

ログには、実行日時、対象アプリ、対象ID、実行したAPI、件数、HTTPステータス、エラーコードを最低限残しておくと有効です。これだけで、認証問題なのか、権限不足なのか、件数設計の問題なのかをかなり早く切り分けられます。

さらに、どのデータをいつ同期したかという業務ログと、どのAPIで何のエラーが出たかという技術ログを分けて持つと、運用側と開発側の会話が噛み合いやすくなります。ログは開発者のためだけではなく、保守を続ける全員のための情報です。

弊社エンジニアからのコメント:

kintone APIの実装で先に決めておきたいのは、コードの書き方より「どこまでを再実行可能にするか」です。レコード取得は一度に500件までという上限があり、件数が増えるとページネーションやカーソルAPIの設計が早い段階で効いてきます。少量データで動いた実装をそのまま本番へ持ち込むと、公開後に取りこぼしや処理遅延が見つかりやすくなります。

もう一つ大事なのは、401と403を最初に切り分けることです。401は認証ヘッダーやトークン、403は権限設定を先に疑い、Postmanやcurlで最小限のリクエストを通してからアプリケーションに組み込むと調査がかなり早くなります。ログにはアプリID、対象レコード、HTTPステータス、エラーコードを残しておくと、運用引き継ぎのしやすさも大きく変わります。

まとめ

kintone API実装を安定させるには、コードを書く前に件数、認証、運用設計を揃えることが重要です。要点は次の三つです。

1. 取得件数の上限を前提に、ページネーションやカーソルAPIを設計すること。

2. 401は認証、403[CB_NO02]は権限の観点で切り分けること。

3. CRUDの正常系だけでなく、例外処理とログ設計まで含めて実装すること。

AIzen株式会社では、kintone REST APIを使った外部連携開発だけでなく、権限設計や監視設計を含む運用前提の支援も行っています。要件整理から相談したい場合は、無料相談をご活用ください。

コメント